Active Directoryでアカウントがロックされた場合には、特定のサーバーからパスワード認証が要求されて、間違ったパスワードが送られて来て失敗している可能性がある。

どのサーバーから送られてきたかを識別することにより、間違ったパスワードが設定されているアプリケーションが判明する可能性がある。

まずパスワードロックが発生したオリジナルのドメインコントローラにログインする。

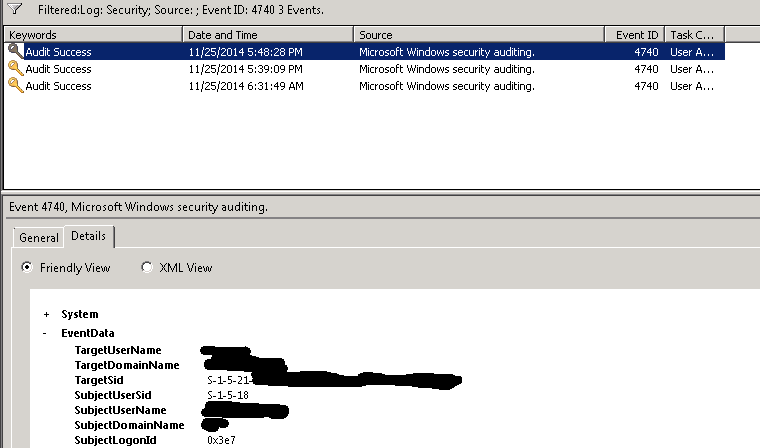

eventviewerからセキュリティログを開く。セキュリティログでevent IDについて下記をフィルタする。

4740のログから失敗したユーザーを見つけ、その時間を記録する。

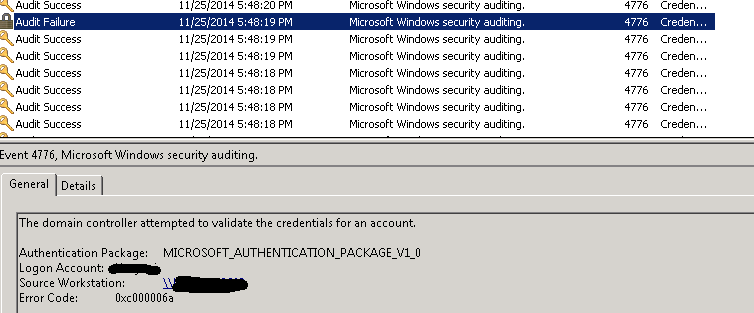

次にその時間の近辺で4746を探すとSource Workstationが探している認証をリクエストしているサーバーとなる。